去年搬家的时候买了一块 muiBoard——一块日本 mui Lab 做的”木头智能家居面板”,理念是”不打扰的计算”(Calm Technology),不用的时候就是一块普普通通的木板,touch 一下表面才会亮起 LED 矩阵显示时间、天气、家里的智能设备状态。颜值确实高,放在玄关很有格调。但配套 APP 的功能实在过于残废,连个正经的自动化都配不明白,并且触摸交互体验也很糟糕…,于是买来没多久就被我扔进柜子吃灰了。

去年搬家的时候买了一块 muiBoard——一块日本 mui Lab 做的”木头智能家居面板”,理念是”不打扰的计算”(Calm Technology),不用的时候就是一块普普通通的木板,touch 一下表面才会亮起 LED 矩阵显示时间、天气、家里的智能设备状态。颜值确实高,放在玄关很有格调。但配套 APP 的功能实在过于残废,连个正经的自动化都配不明白,并且触摸交互体验也很糟糕…,于是买来没多久就被我扔进柜子吃灰了。

在台北买了一台 NVIDIA DGX Spark,回到酒店配置时,因为 SSH Key 导入失败又顺手关掉了密码认证,把自己彻底锁在了门外。最终我靠着之前装好的 Cloudflared 隧道,一路过关斩将——绕过损坏的缓存装上 JupyterLab、用 Host Header Override 解决 403——才拿到 Terminal 修复了 SSH 配置,有惊无险地把自己救了回来。

最近在折腾 Gboard(Google 键盘)的逆向,想看看它在用户搜索的时候到底和 Google 的服务器交换了些什么数据。一开始的想法是挂代理抓包,但 Surge 和 Reqable 都没能解出来——Gboard 走的是 HTTP/2 + gRPC,MITM 代理基本没法正常解析。最终通过 Frida hook BoringSSL 解密越狱 iPhone 上的 TLS 流量,逐层拆解 HTTP/2、gRPC 和 Protobuf,还原出了完整的搜索接口并用 grpcurl 复现了请求。

大约四年前,我与朵姐姐一起通过逆向工程揭示了米家客户端旧版的通讯协议的秘密。然而,随着米家客户端的更新,这一旧版的通讯协议已经不再适用。

本文基于米家 Android 8.5.704 客户端 (Google Play)

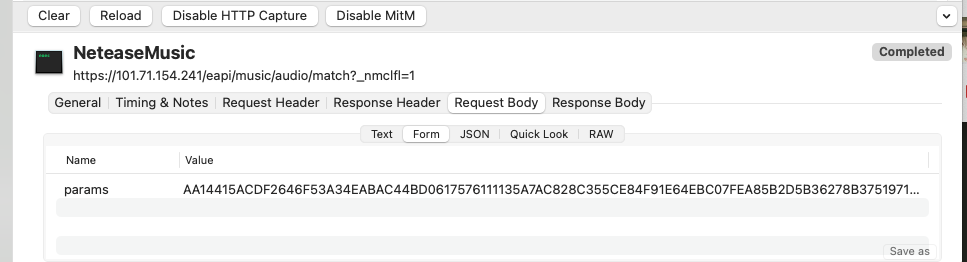

首先是抓了一下协议, 网易云音乐的接口本身是有加密的, 但是没关系, 已经有 NetEaseCloudMusic 这样的项目逆向出了基本的通讯协议, 可以直接使用.

Welcome to Hexo! This is your very first post. Check documentation for more info. If you get any problems when using Hexo, you can find the answer in troubleshooting or you can ask me on GitHub.

1 | hexo new "My New Post" |

More info: Writing

1 | hexo server |

More info: Server

1 | hexo generate |

More info: Generating

1 | hexo deploy |

More info: Deployment